Як виявити комп'ютер & Email моніторингу або шпигунства програмного забезпечення

Як IT Pro, я регулярно контролювати працівників комп'ютерів і електронної пошти. Це важливо в робочому середовищі для адміністративних цілей, а також для безпеки. Моніторинг електронної пошти, наприклад, дозволяє блокувати вкладення, які можуть містити вірус або шпигунські програми. Єдиний раз, коли я повинен підключитися до комп'ютера користувачів і зробити роботу безпосередньо на їх комп'ютері, це виправити проблему.

Однак, якщо ви відчуваєте, що вас контролюють, коли ви не повинні бути, є кілька маленьких хитрощів, які можна використовувати, щоб визначити, чи маєте рацію. По-перше, для моніторингу кому-то комп'ютера означає, що вони можуть дивитися все, що ви робите на своєму комп'ютері в режимі реального часу. Блокування порносайтів, видалення вкладень або блокування спаму, перш ніж воно потрапить у папку "Вхідні", і т.д., насправді не контролюється, але більше схоже на фільтрування.

Одна велика проблема, яку я хотів би підкреслити перед тим, як рухатися далі, це те, що якщо ви перебуваєте в корпоративному середовищі і думаєте, що вас контролюють, ви повинні припустити, що вони можуть бачити все, що ви робите на комп'ютері. Крім того, припустимо, що ви не зможете знайти програмне забезпечення, що записує все. У корпоративних середовищах комп'ютери настільки налаштовані і переконфігуровані, що неможливо виявити що-небудь, якщо ви не є хакером. Ця стаття більш орієнтована на домашніх користувачів, які вважають, що один або член родини намагається контролювати їх.

Комп'ютерний моніторинг

Так що тепер, якщо ви все ще думаєте, що хтось шпигує за вами, ось що ви можете зробити! Найпростіший і найпростіший спосіб, у який хтось може увійти у ваш комп'ютер, - за допомогою віддаленого робочого столу. Добре, що Windows не підтримує декілька одночасних з'єднань, а хтось увійшов у консоль (є хак для цього, але я б не хвилювався). Що це означає, що якщо ви увійшли в свій XP, 7 або Windows 8 комп'ютера і хтось повинен був підключитися до нього за допомогою Вбудований дистанційний кран Особливістю Windows, ваш екран буде заблокований і він скаже вам, хто підключений.

Так чому ж це корисно? Це корисно, тому що це означає, що для того, щоб хтось підключився до сеансу без того, щоб ви помітили, що ваш екран перенесено, вони використовують програмне забезпечення третіх сторін. Проте в 2014 році ніхто не буде таким очевидним, і набагато складніше виявити програмне забезпечення стороннього програмного забезпечення.

Якщо ми шукаємо програмне забезпечення третіх сторін, яке зазвичай називають програмним забезпеченням віддаленого керування або програмним забезпеченням для віртуальних мережевих обчислень (VNC), ми повинні почати з нуля. Зазвичай, коли хтось встановлює цей тип програмного забезпечення на ваш комп'ютер, вони повинні робити це, поки ви там не перебуваєте, і вони повинні перезавантажити комп'ютер. Отже, перше, що могло б вас підказати, це якщо ваш комп'ютер перезавантажився, і ви не пам'ятаєте, що ви робите це.

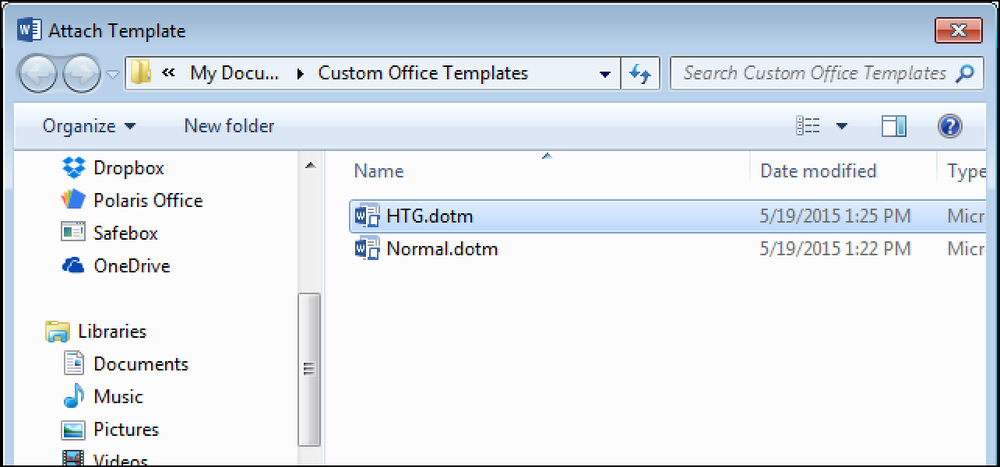

По-друге, слід перевірити у своєму Меню «Пуск» - Усі програми і щоб побачити, чи встановлено щось на зразок VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC і т.д. Багато разів люди недбалі і вважають, що звичайний користувач не буде знати, що таке програмне забезпечення і буде просто ігнорувати його. Якщо будь-яка з цих програм інстальовано, хтось може підключитися до комп'ютера, не знаючи про це, якщо програма працює у фоновому режимі як служба Windows.

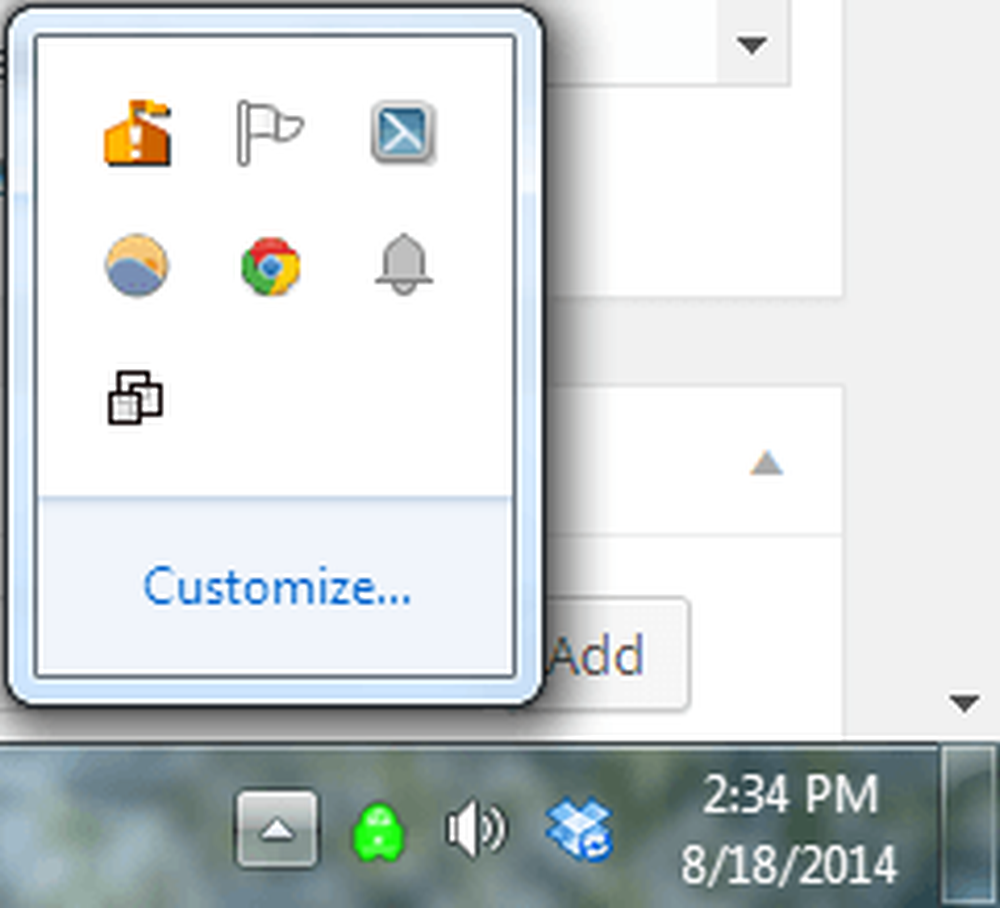

Це підводить нас до третього пункту. Зазвичай, якщо інстальовано одну з перерахованих вище програм, на панелі завдань з'явиться піктограма, оскільки вона повинна постійно працювати для роботи.

Перевірте всі ваші іконки (навіть приховані) і подивіться, що відбувається. Якщо ви знайшли те, про що ви не чули, виконайте швидкий пошук Google, щоб побачити, що з'являється. Програмне забезпечення для моніторингу досить легко приховувати піктограму на панелі завдань, тому, якщо ви не бачите там нічого незвичайного, це не означає, що у вас не встановлено програмне забезпечення для моніторингу.

Отже, якщо ніщо не з'являється на очевидних місцях, давайте перейдемо до більш складних речей.

Перевірте порти брандмауера

Знову ж таки, оскільки це програми сторонніх виробників, вони повинні підключатися до Windows на різних портах зв'язку. Порти - це просто віртуальне з'єднання даних, за допомогою якого комп'ютери передають інформацію безпосередньо. Як ви вже знаєте, Windows поставляється з вбудованим брандмауером, який блокує багато вхідних портів з міркувань безпеки. Якщо ви не використовуєте FTP-сайт, чому ваш порт 23 має бути відкритим, праворуч?

Тому для того, щоб ці програми третіх сторін підключалися до комп'ютера, вони повинні надходити через порт, який має бути відкритим на вашому комп'ютері. Ви можете перевірити всі відкриті порти, перейшовши Початок, Панель управління, і Брандмауер Windows. Потім натисніть Дозволити функцію програми через брандмауер Windows на лівій стороні.

Тут ви побачите список програм з прапорцями поруч з ними. Ті, що перевіряються, є "відкритими", а незареєстровані або закриті "закриті". Перегляньте список і перевірте, чи існує програма, яку ви не знайомі з VNC, пультом дистанційного керування тощо. Якщо це так, ви можете заблокувати програму, вимкнувши її!

Перевірте вихідні з'єднання

На жаль, це трохи складніше, ніж це. У деяких випадках може бути вхідне з'єднання, але у багатьох випадках програмне забезпечення, встановлене на комп'ютері, матиме вихідне з'єднання з сервером. У Windows всі вихідні з'єднання дозволяються, що означає, що нічого не заблоковано. Якщо все це шпигунське програмне забезпечення виконує запис даних і надсилає його на сервер, він використовує лише вихідне з'єднання і тому не відображатиметься в цьому списку брандмауера..

Для того, щоб вловлювати таку програму, ми повинні бачити вихідні з'єднання від нашого комп'ютера до серверів. Є цілий ряд способів, якими ми можемо це зробити, і я буду говорити про одного або двох тут. Як я вже говорив раніше, він стає трохи складнішим, тому що ми маємо справу з дійсно прихованим програмним забезпеченням, і ви не знайдете його легко.

TCPView

По-перше, завантажте програму з назвою TCPView від Microsoft. Це дуже маленький файл, і вам навіть не потрібно його встановлювати, просто розпакуйте його та двічі клацніть Tcpview. Головне вікно буде виглядати так і, мабуть, не має сенсу.

В основному, він показує всі підключення від комп'ютера до інших комп'ютерів. Ліворуч - ім'я процесу, який буде працювати, наприклад, Chrome, Dropbox тощо. Віддалена адреса і Держава. Перейдіть вперед і сортуйте за стовпцями штату і перегляньте всі ці процеси, зазначені в розділі ВСТАНОВЛЕНО. Встановлені засоби в даний час є відкритим з'єднанням. Зауважте, що шпигунське програмне забезпечення не завжди може бути підключене до віддаленого сервера, тому рекомендується залишити цю програму відкритою та відстежувати будь-які нові процеси, які можуть відображатися під встановленим станом.

Що ви хочете зробити, це відфільтрувати список до процесів, ім'я яких не розпізнається. Chrome і Dropbox прекрасні і не викликають тривоги, але що таке openvpn.exe і rubyw.exe? Ну, в моєму випадку, я використовую VPN для підключення до Інтернету, щоб цей процес був для моєї служби VPN. Тим не менш, ви можете просто Google ці послуги і швидко зрозуміти, що самі. Програмне забезпечення VPN не є шпигунським програмним забезпеченням, тому ніяких турбот немає. Коли ви здійснюєте пошук процесу, ви миттєво зможете визначити, чи безпечно це чи ні, просто переглядаючи результати пошуку.

Інша річ, яку ви хочете перевірити - це стовпці праворуч, які називаються "Надіслані пакети", "Відправлені байти" тощо. Якщо хтось стежить за вашим комп'ютером, вони повинні надсилати дані в будь-якому місці, так що якщо процес не буде дуже прихований, ви повинні побачити його тут.

Process Explorer

Іншою програмою, яку можна використовувати для пошуку всіх процесів, запущених на вашому комп'ютері, є Process Explorer від Microsoft. Коли ви запускаєте його, ви побачите багато інформації про кожен окремий процес і навіть про дочірні процеси, які виконуються всередині батьківських процесів.

Process Explorer досить приголомшливий, тому що він підключається до VirusTotal і може негайно розповісти, якщо процес виявлено як шкідливе програмне забезпечення чи ні. Для цього натисніть Опції, VirusTotal.com а потім натисніть кнопку Перевірте VirusTotal.com. Це принесе вам на свій сайт, щоб читати TOS, просто закрийте, що і натисніть Так у діалоговому вікні програми.

Після цього ви побачите новий стовпець, який показує останній рівень виявлення сканування для багатьох процесів. Він не зможе отримати значення для всіх процесів, але це краще, ніж нічого. Для тих, у кого немає оцінки, виконайте вручну пошук у Google. Для тих, у кого є бали, ви хочете, щоб це було в значній мірі сказати 0 / XX. Якщо це не 0, перейдіть до процесу Google або натисніть на цифри, які потрібно передати на веб-сайт VirusTotal для цього процесу.

Я також намагаюся відсортувати список за назвою компанії та будь-яким процесом, у якому не вказано компанію, я перевіряю Google. Однак, навіть з цими програмами ви все ще можете не побачити всі процеси.

Руткіти

Існують також програми невидимості класу, які називаються руткітами, які дві вищевказані програми навіть не зможуть побачити. У цьому випадку, якщо ви не знайшли нічого підозрілого під час перевірки всіх вищевказаних процесів, потрібно спробувати ще більш надійні інструменти. Іншим хорошим інструментом від Microsoft є Rootkit Revealer, проте він дуже старий.

Іншими корисними засобами для боротьби з руткітами є бета-версія Malwarebytes Anti-Rootkit, яку я б дуже рекомендував, оскільки їхній антивірусний інструмент посідав перше місце в 2014 році..

Я пропоную вам встановити ці інструменти та запустити їх. Якщо вони щось знаходять, видаліть або видаліть все, що вони запропонують. Крім того, вам слід встановити антивірусне та антивірусне програмне забезпечення. Багато з цих стелс-програм, які люди використовують, вважаються шкідливими програмами / вірусами, тому вони видаляються, якщо ви запустите відповідне програмне забезпечення. Якщо щось виявляється, переконайтеся, що в Google його можна дізнатися, чи це програмне забезпечення для моніторингу чи ні.

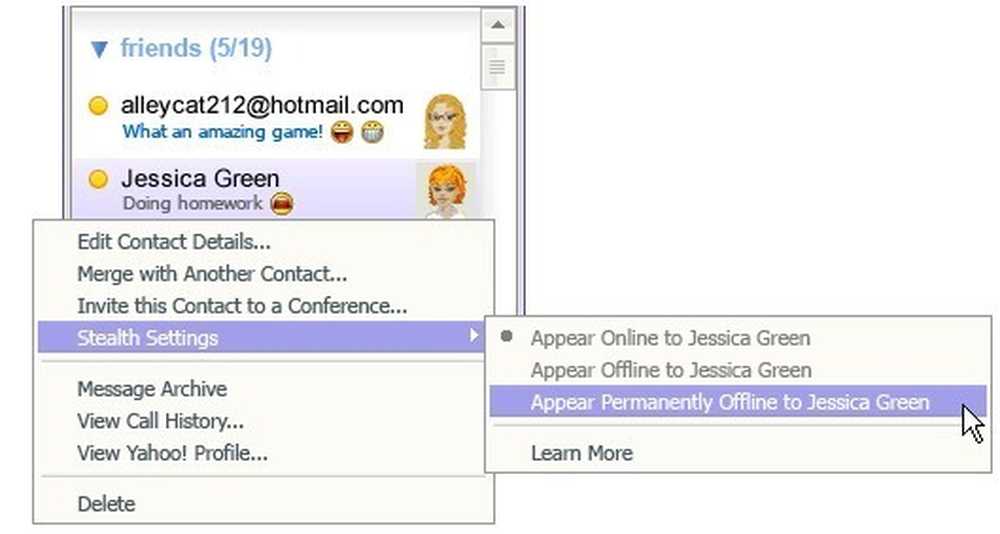

Моніторинг електронної пошти та веб-сайту

Щоб перевірити, чи відслідковується ваша електронна пошта, також важко, але ми дотримуватимемося простої статті для цієї статті. Всякий раз, коли ви надсилаєте електронну пошту з Outlook або якийсь клієнт електронної пошти на вашому комп'ютері, він завжди повинен підключатися до сервера електронної пошти. Тепер він може або підключатися безпосередньо, або він може підключатися через так званий проксі-сервер, який приймає запит, змінює або перевіряє його, і пересилає його на інший сервер.

Якщо ви переходите через проксі-сервер для електронної пошти або веб-перегляду, то веб-сайти, до яких ви звертаєтеся, або електронні листи, які ви пишете, можна зберегти і переглянути пізніше. Ви можете перевірити для обох і ось як. Для IE перейдіть до Інструменти, потім Параметри Інтернету. Натисніть на З'єднання і виберіть Параметри локальної мережі.

Якщо позначено поле Проксі-сервер і він має локальну IP-адресу з номером порту, це означає, що ви переходите через локальний сервер, перш ніж він перейде до веб-сервера. Це означає, що будь-який веб-сайт, який ви відвідуєте, спочатку проходить через інший сервер, на якому запущено певне програмне забезпечення, яке або блокує адресу, або просто реєструє його. Єдиний час, коли ви впевнені, що ви відвідуєте, використовуєте SSL (HTTPS в адресному рядку), що означає, що все, що надсилається з комп'ютера на віддалений сервер, зашифровано. Навіть якщо ваша компанія захоплює дані між ними, вона буде зашифрована. Я кажу, що це безпечно, тому що якщо на комп'ютері встановлено шпигунське програмне забезпечення, воно може захоплювати натискання клавіш і, таким чином, захоплювати все, що ви вводите в ці безпечні сайти.

Для корпоративної електронної пошти ви перевіряєте те ж саме, локальну IP-адресу для поштових серверів POP та SMTP. Щоб перевірити в Outlook, перейдіть до Інструменти, Облікові записи електронної пошти, і натисніть кнопку Змінити або Властивості та знайдіть значення для POP та SMTP-сервера. На жаль, у корпоративних середовищах сервер електронної пошти, ймовірно, є локальним, і тому ви, безумовно, відстежуєте, навіть якщо це не через проксі.

Ви завжди повинні бути обережними у написанні електронних листів або перегляду веб-сайтів під час перебування в офісі. Спроба прорватися через безпеку також може призвести до неприємностей, якщо вони дізнаються, що ви обійшли їхні системи! ІТ-людям це не подобається, я можу сказати вам з досвіду! Тим не менш, це ви хочете, щоб забезпечити ваш веб-браузер і діяльність електронної пошти, краще всього використовувати VPN, як приватний доступ в Інтернет.

Для цього потрібно встановити на комп'ютері програмне забезпечення, яке, можливо, не вдасться зробити. Однак, якщо ви можете, ви можете бути впевнені, що ніхто не може переглядати те, що ви робите у вашому браузері, поки їх не встановлено місцеве шпигунське програмне забезпечення! Немає нічого, що може приховати вашу діяльність від локально встановленого шпигунського програмного забезпечення, оскільки воно може записувати натискання клавіш тощо, тому намагайтеся дотримуватися моїх інструкцій вище і відключити програму моніторингу. Якщо у Вас виникли запитання або зауваження, не соромтеся коментувати. Насолоджуйтесь!