Використання брандмауера Windows з розширеною безпекою

У попередньому уроці ви дізналися основні відомості про брандмауер Windows і як його використовувати. На цей раз ми підемо глибше до детальних правил і винятків, які регулюють брандмауер Windows.

ШКОЛА НАВІГАЦІЇ- Захист облікових записів користувачів і паролів у Windows

- Запобігання катастрофі з управлінням обліковими записами користувачів

- Windows Defender і система, вільна від шкідливих програм

- Брандмауер Windows: кращий захист вашої системи

- Використання брандмауера Windows з розширеною безпекою

- Використання фільтра SmartScreen для екранування підозрілих веб-сайтів і програм

- Використання Центру дій для додаткової безпеки та обслуговування

- Тримайте вашу систему оновленою для забезпечення безпеки та стабільності

- За межами захисника: продукти захисту сторонніх виробників у Windows

- Загальні поради щодо безпеки для користувачів Windows

Більшість користувачів, можливо, ніколи не доведеться копатися в цих налаштуваннях, і тоді може виникнути той самий момент, коли потрібно дозволити програмі мати доступ. Ви дізнаєтеся про брандмауер Windows за допомогою розширеної безпеки, що таке спеціальна оснастка для керування, і про те, як ви можете використовувати її, щоб дійсно контролювати все, що робить брандмауер Windows.

Перед тим, як це зробити, вам доведеться чітко розуміти типи правил, які існують у брандмауері Windows та їх властивості. Ви також дізнаєтеся, що ви можете контролювати за допомогою брандмауера Windows з додатковою безпекою.

Після цього ви нарешті дізнаєтеся, як керувати існуючими правилами в брандмауері Windows і як створити власні вихідні та вхідні правила.

Якщо ви грали надто багато з налаштуваннями брандмауера Windows, і все починає виходити з ладу, вам доведеться дізнатися, як відновити його налаштування за замовчуванням. Не бійтеся, цей урок ви охопили, а також поділитеся, як скинути всі налаштування брандмауера Windows.

Як тільки ви завершите цей урок, ви повинні мати досить глибокі знання про брандмауер Windows.

Що таке брандмауер Windows з розширеною безпекою?

Простіше кажучи, брандмауер Windows з розширеною безпекою - це керуюча оснастка для брандмауера Windows, з якої ви можете керувати дуже детально, всі правила та винятки, які регулюють роботу брандмауера Windows.

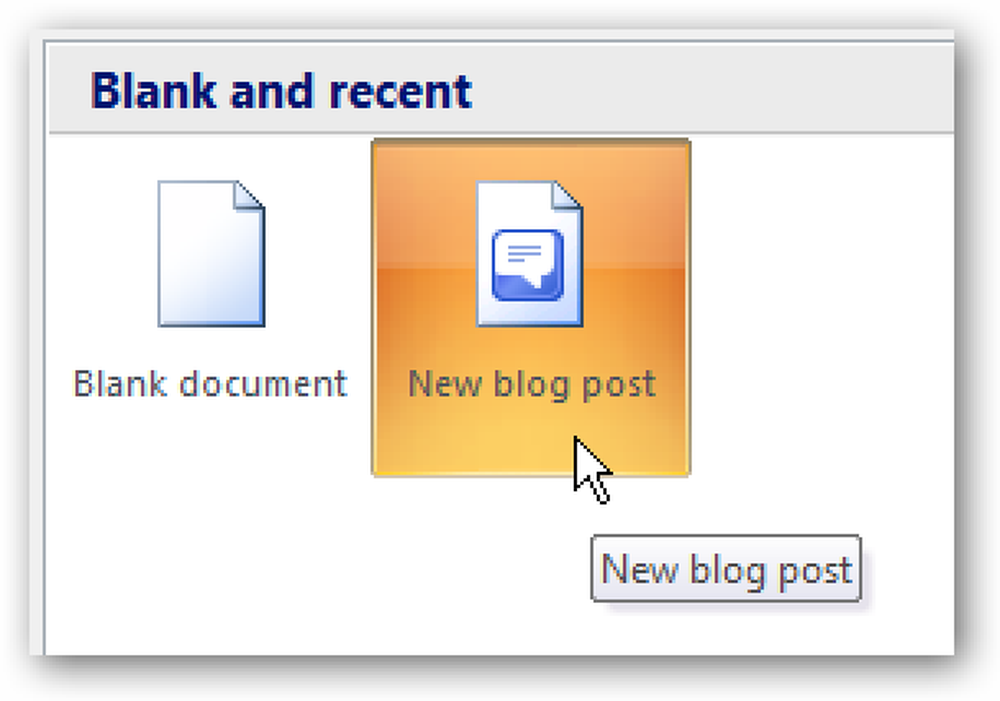

Щоб отримати доступ до нього, потрібно відкрити брандмауер Windows, як показано на попередньому уроці, а потім натиснути або натиснути посилання "Додаткові налаштування" на стовпці ліворуч.

Відкрито "Брандмауер Windows з розширеною безпекою". Це оснащення виглядає великим і страшним спочатку, і це не без підстав. Тут брандмауер Windows зберігає всі свої правила на дуже детальному рівні. Те, що ми бачили в попередньому уроці, є лише обмеженим, але зручним для користувача поглядом на правила, які регулюють його функціонування. Саме тут ви забруднюєтеся і редагуєте будь-який параметр, незалежно від того, наскільки малий, для будь-якого правила та винятку.

Ознайомлення з правилами безпеки вхідних, вихідних і підключень

У брандмауері Windows з розширеною безпекою виникнуть три важливі типи правил:

- Вхідні правила - вони застосовуються до трафіку, який надходить з мережі або Інтернету на комп'ютер або пристрій Windows. Наприклад, якщо ви завантажуєте файл через BitTorrent, завантаження цього файлу фільтрується через вхідне правило.

- Вихідні правила - ці правила застосовуються до трафіку, що походить з вашого комп'ютера, а також до мереж і Інтернету. Наприклад, ваш запит на завантаження веб-сайту How-To Geek у веб-переглядачі - це вихідний трафік і фільтрується через вихідне правило. Коли веб-сайт завантажується та завантажується вашим веб-переглядачем, це трафік, що входить до нього.

- Правила безпеки підключення -менш загальні правила, які використовуються для захисту трафіку між двома конкретними комп'ютерами, коли він перетинає мережу. Цей тип правил використовується в дуже контрольованих середовищах зі спеціальними вимогами безпеки. На відміну від вхідних і вихідних правил, які застосовуються лише до вашого комп'ютера чи пристрою, правила безпеки підключення вимагають, щоб обидва комп'ютери, які беруть участь у зв'язку, застосовували однакові правила.

Усі правила можна налаштувати таким чином, щоб вони стосувалися певних комп'ютерів, облікових записів користувачів, програм, програм, служб, портів, протоколів або мережевих адаптерів.

Ви можете відобразити правила певного типу, вибравши відповідну категорію в стовпці ліворуч.

Ви побачите багато вхідних і вихідних правил. Деякі правила матимуть зелену галочку біля свого імені, а в інших - сіра. Правила із зеленою галочкою увімкнено, тобто вони використовуються брандмауером Windows. Ті з сірою галочкою відключені, і вони не використовуються брандмауером Windows.

Правила брандмауера Windows мають такі параметри, які можна редагувати:

- Назва - назва правила, яке ви переглядаєте.

- Група - група, якій належить правило. Як правило, група описує програму або функцію Windows, до якої належить правило. Наприклад, правила, які застосовуються до певної програми або програми, матимуть назву програми / програми як групу. Правила, які стосуються однієї функції мережі, наприклад, Спільний доступ до файлів і принтерів буде мати назву групи, до якої вони відносяться.

- Профіль - мережеве місцезнаходження / профіль, до якого застосовується правило: приватне, загальнодоступне або доменне (для бізнес-мереж із мережевими доменами).

- Увімкнено - він повідомляє, чи включено та застосовано правило брандмауером Windows чи ні.

- Дія - дія може "Дозволити" або "Блок" на основі того, що повинно робити правило.

- Замінити - повідомляє, чи перевищує це правило існуюче блокове правило. За замовчуванням всі правила повинні мати значення "No" для цього параметра.

- Програма - програма для робочого столу, до якої застосовується правило.

- Локальна адреса - повідомляє, чи застосовується правило лише тоді, коли комп'ютер має певну IP-адресу чи ні.

- Віддалена адреса - повідомляє, чи застосовується правило лише тоді, коли пристрої з певними IP-адресами підключені чи ні.

- Протокол - спільний доступ до мережевих протоколів, для яких застосовується правило.

- Локальний порт - повідомляє, чи застосовується правило для з'єднань, створених на конкретних локальних портах.

- Віддалений порт - повідомляє, чи застосовується правило для з'єднань, створених на певних віддалених портах чи ні.

- Авторизовані користувачі - облікові записи користувачів, для яких застосовується правило (лише для вхідних правил).

- Авторизовані комп'ютери - комп'ютери, для яких застосовується правило.

- Авторизовані місцеві принципи - облікові записи користувачів, для яких застосовується правило (лише для правил вихідних правил).

- Власник місцевого користувача - обліковий запис користувача, який встановлено як власник / творець правила.

- Пакет прикладних програм - це стосується лише додатків з магазину Windows, і він поділяє ім'я пакета програми, до якої застосовується правило.

Що можна контролювати з брандмауера Windows з розширеною безпекою

Під трьома вищезазначеними правилами ви знайдете розділ під назвою «Моніторинг». Якщо ви розгорнете його, ви зможете переглянути активні правила брандмауера, активні правила безпеки підключення та переглянути активні асоціації безпеки..

Асоціація безпеки - це те, що більшість з нас ніколи не використовуватиме. Це інформація, що зберігається про захищений зашифрований канал на локальному комп'ютері або пристрої, так що цю інформацію можна використовувати для майбутнього мережевого трафіку на певний віддалений комп'ютер або пристрій. Тут ви можете переглянути, з якими вузлами наразі підключено ваш комп'ютер і який захисний набір використовував Windows для формування асоціації безпеки.

Як керувати існуючими правилами брандмауера Windows

Перше, що потрібно мати на увазі при роботі з правилами, вбудованими в брандмауер Windows, це те, що краще вимкнути правило, ніж видалити його. У випадку, якщо ви зробите щось необдумане, то дуже легко ремонтувати все, повторно увімкнувши відключені правила. Правила, які видаляються, не можуть бути відновлені, якщо ви не відновите всі налаштування брандмауера Windows до стандартних значень.

Щоб вимкнути правило, спочатку виберіть його, а потім натисніть "Вимкнути правило" на стовпці праворуч.

Крім того, ви також можете клацнути правою кнопкою миші на правилі та вибрати "Disable Rule".

Якщо ви хочете змінити правило і спосіб його роботи, ви можете зробити це, двічі клацнувши на ньому, вибравши його, а потім натиснувши "Властивості" у стовпчику праворуч або клацнувши правою кнопкою миші на ньому та вибравши "Властивості. "

Усі параметри, про які ми згадували в цьому уроці, можна змінити у вікні «Властивості» цього правила.

Коли ви закінчите вносити зміни, не забудьте натиснути "OK", щоб вони були застосовані.

Як створити вихідне правило для брандмауера Windows

Створення правил у брандмауері Windows з розширеною безпекою простіше, ніж ви думаєте, і це передбачає використання дружнього майстра. Щоб проілюструвати, створіть вихідне правило, яке блокує доступ до мережі та Інтернету для Skype, лише коли ви підключені до ненадійних громадських мереж.

Для цього перейдіть до пункту «Правила виїзду» і натисніть «Нове правило» у стовпці праворуч.

Наступна сторінка: Створення вхідних і вихідних правил