Використання PsTools для управління іншими комп'ютерами з командного рядка

У сьогоднішньому уроці в нашій серії Geek School, що охоплює SysInternals, ми покажемо вам, як використовувати набір утиліт PsTools для виконання всіх видів адміністративних завдань як локально, так і на віддалених комп'ютерах, а також.

ШКОЛА НАВІГАЦІЇ- Які інструменти SysInternals і як ви їх використовуєте?

- Розуміння процесу Explorer

- Використання Process Explorer для усунення неполадок та діагностики

- Розуміння процесу моніторингу

- Використання процесу моніторингу для усунення неполадок і знайти реєстр хакі

- Використання Autoruns для роботи з запуску процесів і шкідливих програм

- Використання BgInfo для відображення системної інформації на робочому столі

- Використання PsTools для управління іншими комп'ютерами з командного рядка

- Аналіз і керування файлами, папками та дисками

- Загортання та використання інструментів разом

Якщо ви коли-небудь хотіли підключитися до іншого комп'ютера і запустити команду, швидко отримаєте інформацію про запущені процеси і, можливо, вбийте їх, або навіть зупините службу на іншому комп'ютері, ви можете скористатися утилітами PsTools для виконання всіх цих речей і навіть більше.

Очевидно, ви можете використовувати віддалений робочий стіл або подібну службу для підключення до будь-якого комп'ютера з ОС Windows і реально бачити робочий стіл і робити все, що ви робите локально, але утиліти PsTools дозволяють робити багато завдань з командного рядка - або ще краще, з сценарій, який можна повторно використовувати пізніше.

Це типи утиліт, які працюють краще в корпоративному середовищі, і освоєння цих інструментів, безумовно, зробить вас набагато краще на вашій роботі системного адміністрування, заощадить ваш час, і дозволить вам робити речі в набагато розумніший спосіб. Робити розумніші та швидші речі є критичною майстерністю для того, щоб бути великим системним адміністратором.

Існує дванадцять інструментів у наборі PsTools, і хоча деякі з них надзвичайно корисні, інші були замінені інструментами, вбудованими в більш нові версії Windows, і є кілька інших, які не є корисними для більшості людей. Ми будемо проходити всі з них, щоб ви зрозуміли, як вони працюють і чому ви можете використовувати кожну з них.

- PsExec - виконує процеси на віддаленому комп'ютері

- PsFile - показує файли, які відкриваються на віддаленому комп'ютері через мережу

- PsGetSid - відображає ідентифікатор безпеки для комп'ютера або користувача

- PsInfo - перераховує інформацію про систему

- PsKill - вбиває процеси по імені або ID

- PsList - список інформації про процеси в командному рядку

- PsLoggedOn - список облікових записів, які входять до системи на комп'ютері або віддалено

- PsLogList - тягніть журнал подій у командному рядку

- PsPasswd - зміна пароля для користувачів

- PsPing - досить проста утиліта ping з деякими додатковими функціями

- PsService - список і внесення змін до служб Windows

- PsShutdown - вимкніть, вийдіть або призупиніть роботу комп'ютера

- PsSuspend - призупиняти та відновлювати процеси (а не вбивати їх)

Варто відзначити, що ви можете використовувати інструмент, як PsExec для виконання всіх видів утиліти командного рядка на віддалених комп'ютерах ... в тому числі дійсно корисні, такі як інструмент командного рядка Autoruns і багато іншого. Можливості нескінченні, коли ви прийняли силу PsTools.

Всі ці інструменти можна використовувати на локальних комп'ютерах, але вони в основному корисні для підключення до віддалених комп'ютерів і виконання команд на них.

Підключення до віддалених комп'ютерів (синтаксис для всіх утиліт)

Всі утиліти можуть бути запущені на локальному або віддаленому комп'ютері, тому всі вони мають той самий перший аргумент для імені комп'ютера, якщо це необхідно. Зауважте, що ви можете використовувати IP-адресу, якщо хочете. Якщо ви не вкажете цей аргумент, команда працюватиме на локальному комп'ютері.

ім'я комп'ютера

Ви також можете перерахувати декілька комп'ютерів, як psinfo: computer1, computer2, computer3, або ви можете помістити всі імена у файл і посилання, що нагадує psinfo @ computerlist.txt. Остаточний синтаксис - psinfo. *, Який працює на всіх комп'ютерах домену, який, ймовірно, не є чимось щоденним.

Якщо потрібно з’єднатися з альтернативними обліковими даними, оскільки обліковий запис локального комп'ютера має інше ім'я користувача та пароль, ніж інший комп'ютер, можна скористатися параметрами -u та -p, хоча ми хотіли б відзначити, що ви не захочете використовувати -p on командний рядок з паролем в команді з міркувань безпеки. Оновлення: станом на останню версію PsExec, жоден інструмент більше не передає паролі як прозорий текст, тому тільки хвилюється, якщо хтось зможе прочитати ваші файли сценаріїв і побачити там пароль.

ім'я_комп'ютера -u "користувач" -p "Пароль"

Частина команди "user" змінюється на "DOMAIN-користувач", якщо ви перебуваєте в середовищі домену та потребуєте зміни з поточного запущеного користувача.

Примітка: як правило, вам потрібно підключитися до віддалених комп'ютерів із обліковим записом адміністратора.

Налаштування доступу до віддаленого адміністрування

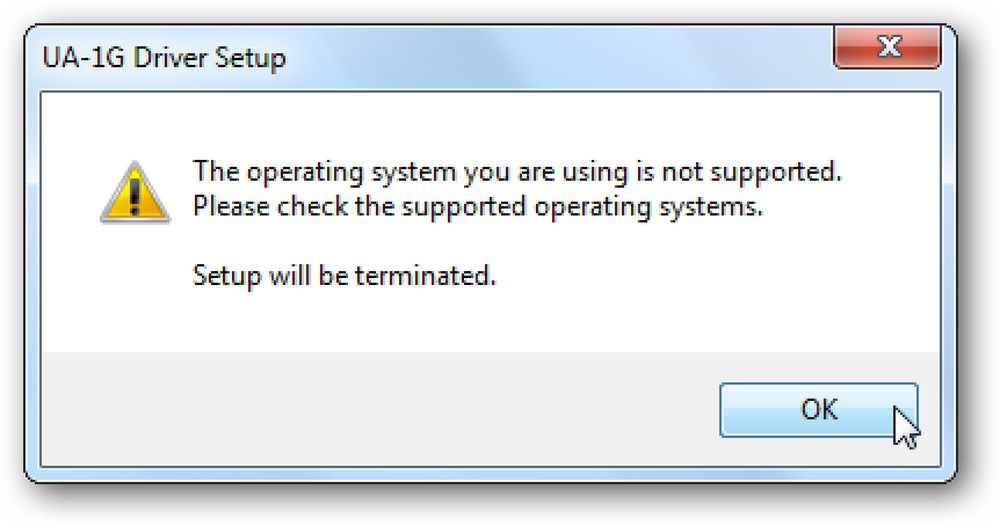

Якщо ви перебуваєте в доменній середовищі, яка більшість людей, які повинні використовувати PsTools буде, ви можете ігнорувати цей розділ повністю, як все повинно працювати нормально. Для будь-кого, хто використовує Windows 7, 8 або Vista у домашньому середовищі або за допомогою декількох комп'ютерів в офісі без домену, вам потрібно налаштувати контроль облікових записів користувачів на віддаленому комп'ютері, щоб дозволити PsTools правильно працювати.

Проблема добре описана корпорацією Майкрософт:

Коли користувач, який є членом групи локальних адміністраторів на цільовому віддаленому комп'ютері, встановлює віддалене адміністративне з'єднання, використовуючи мережеве використання * \ t Користувач не має потенціалу висоти на віддаленому комп'ютері, і користувач не може виконувати адміністративні завдання.

Щоб пояснити це іншим способом, коли ви намагаєтеся підключитися до іншого комп'ютера і запустити щось, що вимагає доступу адміністратора, неможливо викликати запит UAC і прийняти його з вашого комп'ютера, тому він не буде підключатися як адміністратор.

І це не погано. Ви не повинні змінювати це налаштування, не розуміючи, що ви дозволите відкрити для розповсюдження зловмисного програмного забезпечення з одного комп'ютера на інший - припускаючи, що зловмисне програмне забезпечення має ваше локальне ім'я користувача та пароль, а цей пароль такий самий, як на іншому комп'ютері, і шкідливе програмне забезпечення є таким складним, що більшість не є. Але це все ще не є чимось легким.

І знову, якщо ви перебуваєте в середовищі домену, ця проблема не існує і її не потрібно змінювати. І якщо ви просто тестуєте з купою віртуальних машин, вам не доведеться багато чого турбувати.

Щоб налаштувати UAC, щоб запустити PsTools, потрібно відкрити редактор реєстру і перейти до наступного ключа:

ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ HKEY_LOCAL_MACHINE

Політика Windows CurrentVersion Система

Після того, як ви з'явитеся, створіть новий 32-бітний DWORD на правій стороні, дайте йому назву LocalAccountTokenFilterPolicy та значення 1. Вам не потрібно перезавантажувати комп'ютер, щоб налаштування набуло чинності.

Примітка: для того, щоб пояснити, це налаштування має відбуватися на віддаленому комп'ютері, до якого ви підключаєтеся.

PsExec

PsExec є, мабуть, найпотужнішим інструментом у наборі, оскільки ви можете виконати будь-яку команду у вашому локальному командному рядку так само, як виконувати її на віддаленому комп'ютері. Це включає в себе все, що можна запустити в командному рядку - ви можете змінити значення реєстру, запустити скрипти та утиліти, або підключити з цього ПК до іншого. Вивід команд буде показано на вашому локальному комп'ютері, а не на віддаленому.

Синтаксис простий:

ім'я_комп'ютера apptorun.exe

Реально, однак, ви хотіли б також включити ім'я користувача та пароль до командного рядка. Наприклад, щоб підключитися до іншого комп'ютера та перевірити список мережевих з'єднань, можна використовувати щось подібне:

ім'я користувача -u Користувач -p Пароль ipconfig

Ця команда дасть результат, подібний до наступного:

Наступна сторінка: Використання PsExec для запуску віддалених команд