Ваша мережа Wi-Fi є вразливою для захисту від KRACK

Сьогодні дослідники безпеки опублікували документ, в якому детально описується серйозна уразливість у WPA2, протокол, що забезпечує безпеку більшості сучасних мереж Wi-Fi, у тому числі й у вашому домі. Ось як захистити себе від зловмисників.

Що таке KRACK, і я повинен бути стурбований?

KRACK є скороченням для атаки переустановлення ключа. Під час підключення нового пристрою до мережі Wi-Fi і введення пароля відбувається 4-позиційне рукостискання, що забезпечує використання правильного пароля. Однак, маніпулюючи частиною цього рукостискання, зловмисник може бачити і розшифровувати багато чого з того, що відбувається в мережі Wi-Fi, навіть якщо його власник не знає пароль. (Якщо ви технічно і безпечно налаштовані, ви можете прочитати повний документ для більш докладної інформації.)

Як тільки хтось отримає доступ до вашої мережі таким чином, вони зможуть побачити більшу частину даних, які ви передаєте, або навіть вводити власні дані, подібні до викидів, та інші зловмисні програми - на веб-сайти, які ви відвідуєте (принаймні ті, які використовують HTTP-сайти за допомогою HTTPS повинні бути безпечнішими від ін'єкцій).

На момент написання цієї статті, майже всі пристрої вразливі до KRACK, принаймні у певній формі або формі. Пристрої Linux і Android є найбільш вразливими, оскільки користуються конкретним клієнтом Wi-Fi, який вони використовують - тривіально бачити великі обсяги даних, що передаються цими пристроями. Зауважте, що KRACK не виявляє ваш пароль Wi-Fi зловмисника, тому його зміна не захистить вас. Проте WPA2 не є незворотньо порушеною - проблему можна виправити за допомогою оновлень програмного забезпечення, про які ми поговоримо одразу.

Чи потрібно турбуватися? Так, принаймні. Якщо ви знаходитесь в будинку з однією сім'єю, то шанси, що ви націлюєтеся, менші, ніж, наприклад, якщо ви знаходитесь у багатоквартирному будинку, але якщо ви вразливі, ви повинні бути пильними. Можливо, добре припинити користуватися публічними Wi-Fi, навіть захищеними паролем, доки не буде випущено виправлення.

На щастя, є кілька речей, які ви можете зробити, щоб захистити себе.

Як захиститися від атак KRACK

Це серйозна проблема безпеки, яка, ймовірно, буде поширена досить давно. Однак, ось те, що ви повинні зробити прямо зараз.

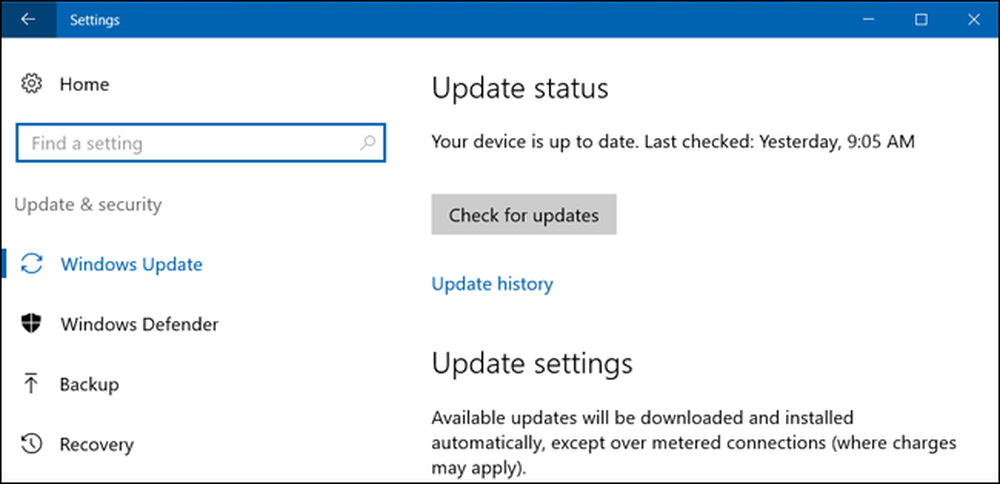

Оновлюйте всі ваші пристрої (серйозно)

Ви знаєте, як ваш комп'ютер і телефон завжди пригнічують вас оновленнями програмного забезпечення, і ви просто клацніть "Install Later"? Перестаньте робити це! Серйозно, ці оновлення виправдовують уразливості, як це, які захищають вас від усіх видів неприємних речей.

На щастя, до тих пір, поки один пристрій в парі пропатченний - або маршрутизатор або комп'ютер / телефон / планшет, що підключаються до нього, - дані, що передаються між ними, повинні бути безпечними.

Це означає, що якщо ви оновите прошивку маршрутизатора, ваша мережа повинна бути захищена. Але ви все одно захочете оновити свій ноутбук, телефон, планшет і будь-який інший пристрій, який ви приносите в інші мережі Wi-Fi, у випадку, якщо вони не будуть виправлені. На щастя, ваш комп'ютер, телефон і планшет сповіщатимуть вас про оновлення; ось те, що ми знаємо, зараз виправлено:

- ПК, що працюють Windows 10, 8, 8.1 та 7 виправлені на 10 жовтня 2017 року, якщо всі оновлення встановлені.

- Маки виправлено станом на 31 жовтня 2017 року, якщо вони встановили MacOS High Sierra 10.13.1.

- iPhone та iPad закріплені станом на 31 жовтня 2017 року, за умови, що вони встановлені на iOS 11.1

- Android пристрої повинні бути виправлені з латки безпеки 6 листопада 2017 року, яка буде виводитися на пристрої Nexus і Pixel. Інші пристрої Android отримуватимуть оновлення після їх випуску.

- ChromeOS пристрої повинні бути виправлені на 28 жовтня 2017 року, за умови, що вони встановили Chrome OS 62.

- Більшість ПК працює Linux повинні бути виправлені, якщо вони підтримуються оновленнями. Ubuntu 14.04 і пізніше, Arch, Debian і Gentoo мають всі випущені патчі.

Це добре знати, але ви також повинні періодично перевіряти веб-сайт виробника маршрутизатора на оновлення прошивки маршрутизатора - якщо у вас є старий маршрутизатор, він може не оновлюватися, але багато нових, сподіваємося, повинні. (Якщо ви не отримаєте оновлення, це може бути гарним часом, щоб оновити цей маршрутизатор у будь-якому випадку - просто переконайтеся, що ваш новий виправлений для KRACK, перш ніж купувати.)

Тим часом, якщо ваш маршрутизатор ні виправлено, надзвичайно важливо, щоб кожен пристрій у вашій домашній мережі робить. На жаль, деякі з них ніколи не отримають їх. Наприклад, пристрої Android не завжди отримують своєчасні оновлення, а деякі можуть ніколи не отримувати їх для KRACK. Апарати Smarthome також можуть бути проблематичними, оскільки вони все ще можуть отримати шкідливе програмне забезпечення, що робить їх частиною бот-мережі. Слідкуйте за оновленням мікропрограмного забезпечення будь-яких інших підключених Wi-Fi пристроїв, які ви використовуєте, та надсилайте електронні листи виробникам цих пристроїв, щоб дізнатися, чи вони видані або планують видати патч. Сподіваємося, оскільки ця уразливість вже робить великі хвилі, виробники пристроїв дійсно будуть стимульовані до випуску патчів.

Нижче наведено список запущених пристроїв, які скоро будуть виправлені.

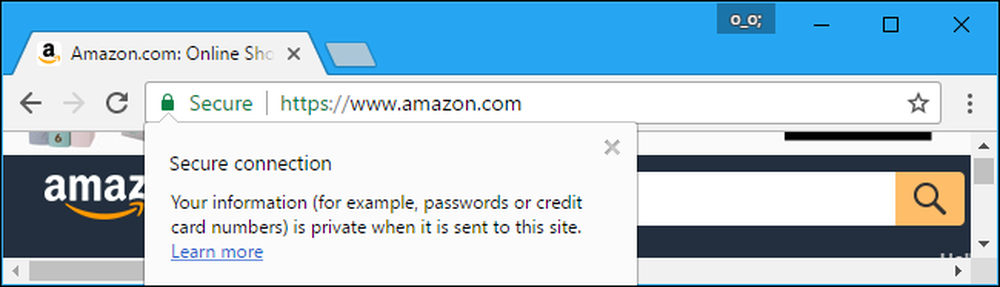

Використовуйте HTTPS на сайтах, які його підтримують (можливо, вже робите)

Поки ви чекаєте, поки ваші пристрої отримають патчі, переконайтеся, що ви піклуєтесь про свої особисті дані. Якщо ви робите що-небудь чутливе через інтернет-електронну пошту, банківську діяльність, будь-який сайт, який вимагає пароля, переконайтеся, що ви робите це через HTTPS. HTTPS не є досконалим, і деякі сайти не впровадили його належним чином (наприклад, Match.com, як показали дослідники), але він все одно повинен захищати вас у багатьох ситуаціях.

На щастя, все більше сайтів використовує HTTPS за замовчуванням у ці дні, тому вам не потрібно робити багато чого, просто переконайтеся, що ви бачите цю маленьку піктограму блокування під час підключення до будь-якого сайту, який вимагає пароль або інформацію про кредитну картку. І переконайтеся, що значок блокування залишається там, коли ви користуєтеся сайтом, оскільки зловмисник може спробувати позбавити захист HTTPS у будь-який час..

Змініть параметри за промовчанням на маршрутизаторі та інших пристроях

Навіть якщо ваш маршрутизатор може бути виправлений, це не означає, що це безпечно від інших атак. Хтось може скомпрометувати одне з ваших пристроїв, використовуючи атаку KRACK, а потім інсталювати шкідливе програмне забезпечення, яке атакує вашу мережу іншими способами, наприклад, вхід у ваш маршрутизатор, використовуючи пароль, з яким він прийшов. Переконайтеся, що ви не використовуєте пароль за замовчуванням на будь-якому пристрої у вашому будинку, переконайтеся, що ваш маршрутизатор використовує WPA2 з шифруванням AES, і вимкніть небезпечні функції маршрутизатора, такі як WPS і UPnP. Це всі основні речі, які кожен повинен робити, але тепер приємно провести подвійну перевірку.

Запустіть антивірус та антивірус на вашому комп'ютері

Це має йти, не кажучи вже, тому що ви вже повинні робити це, але переконайтеся, що на вашому комп'ютері працює пристойне антивірусне та антивірусне програмне забезпечення. Атаки KRACK можна використовувати для вбудовування шкідливого програмного забезпечення на сайти, які ви відвідуєте, а "просто використання здорового глузду" не захистить вас. Ми радимо використовувати Windows Defender, який вбудований у Windows 8 і 10, для вашого антивіруса, разом з Malwarebytes Anti-Malware, щоб захистити себе від експлуатації браузера та інших типів атак. Навіть якщо всі пристрої повністю виправлені з KRACK, ви повинні використовувати ці програми.

Коротше кажучи, ця уразливість є великою, і єдиний спосіб захистити себе - це переконатися, що ваш маршрутизатор і всі пристрої, підключені до Wi-Fi, є актуальними. Але поки ми чекаємо цих оновлень, основна безпека комп'ютера може пройти довгий шлях: використовуйте HTTPS, де б ви не були, не використовуйте паролі за замовчуванням на пристроях, запускайте антивірусні програми та антивірусні програми та оновлюйте програмне забезпечення, як тільки ви отримаєте повідомлення. Ви не хочете, щоб вас атакували тільки для того, щоб реалізувати п'ять хвилин оновлень, які могли б зберегти ваші дані в безпеці.