Групова політика Geek Як контролювати брандмауер Windows з GPO

Брандмауер Windows може бути однією з найбільших кошмарів для налаштування системних адміністраторів, з додаванням пріоритету групової політики він просто стає головним болем. Тут ми візьмемо вас від початку до кінця про те, як легко налаштувати брандмауер Windows за допомогою групової політики, і як бонус покаже вам, як виправити одну з найбільших проблем.

Наше завдання

Ми прийшли до уваги, що багато користувачів мають на своєму комп'ютері встановлений Skype, що робить їх менш продуктивними. Нам було дано завдання переконатися, що користувачі не можуть користуватися Skype на роботі, однак вони можуть зберігати його на своїх ноутбуках і використовувати в домашніх умовах або під час обідніх перерв на зв'язку 3G / 4G. Враховуючи цю інформацію, ми вирішили скористатися брандмауером Windows і груповою політикою.

Метод

Найпростіший спосіб почати керувати брандмауером Windows за допомогою групової політики - створити довідковий комп'ютер і створити правила за допомогою Windows 7, а потім експортувати цю політику та імпортувати її до групової політики. Роблячи це, ми маємо додаткову перевагу, що ми можемо побачити, чи всі правила налаштовані та працюють так, як ми хочемо, до розгортання їх на всіх клієнтських машинах..

Створення шаблону брандмауера

Щоб створити шаблон для брандмауера Windows, потрібно запустити Центр мережних підключень і спільного доступу, найпростішим способом зробити це - клацніть правою кнопкою миші на значку мережі та виберіть у контекстному меню пункт Відкрити центр мереж і спільного доступу..

Коли відкриється Центр мережних підключень і спільного доступу, натисніть посилання "Брандмауер Windows" у нижньому лівому куті.

При створенні шаблону для брандмауера Windows краще зробити це за допомогою брандмауера Windows з консоллю розширеної безпеки, щоб запустити цей клік у полі Розширені налаштування ліворуч.

Примітка: На даний момент я збираюся редагувати конкретні правила Skype, однак ви можете додати свої власні правила для портів або навіть додатків. Будь-які зміни, які потрібно внести до брандмауера, потрібно зробити зараз.

Звідси ми можемо почати редагувати правила брандмауера, у нашому випадку, коли програма Skype встановлена, вона створює власні виключення Firewall, які дозволяють skype.exe обмінюватися даними домену, приватним і загальнодоступним мережевими профілями.

Тепер нам потрібно змінити правило брандмауера, щоб редагувати його подвійним клацанням по правилу. Це призведе до появи властивостей правила Skype.

Перейдіть на вкладку Додатково та зніміть прапорець із домену.

Коли ви спробуєте запустити Skype зараз, вам буде запропоновано запитати, чи може він спілкуватися на профілі доменної мережі, зніміть прапорець і натисніть кнопку дозволити доступ.

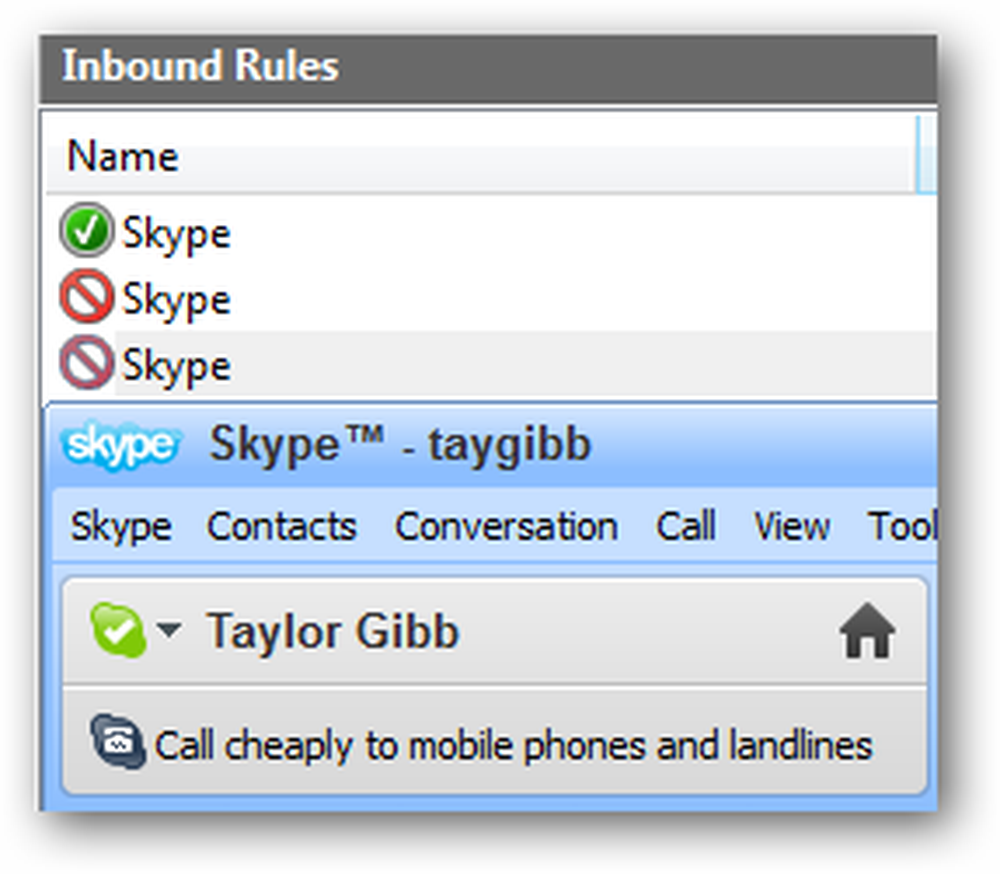

Якщо ви тепер повернетеся до своїх правил вхідного брандмауера, ви побачите, що існують два нових правила, це тому, що, коли вам запропонували, ви не дозволили вхідний трафік Skype. Якщо ви переглянете стовпець профілю, ви побачите, що вони обидва для профілю мережі домену.

Примітка: Причиною існування двох правил є наявність окремих правил для TCP і UDP

До цих пір все добре, але якщо ви запустите Skype, ви все одно зможете увійти.

Навіть якщо ви зміните правила для блокування вхідного трафіку для skype.exe і встановіть його, щоб блокувати трафік за допомогою будь-якого протоколу, він все ще може якось повернутися. Виправлення просте, зупинити його можливість спілкуватися в першу чергу. Для цього перейдіть до Правила вихідних даних і почніть створювати нове правило.

Оскільки ми хочемо створити правило для програми Skype, просто натисніть кнопку Далі, потім знайдіть виконуваний файл Skype і натисніть кнопку Далі.

Ви можете залишити дію за замовчуванням, яка блокує підключення і натискає кнопку Далі.

Зніміть прапорці "Приватне та загальне" та натисніть "Далі", щоб продовжити.

Тепер дайте своєму правилу ім'я та натисніть "Завершити"

Тепер, якщо ви спробуєте запустити Skype під час підключення до доменної мережі, він не працюватиме

Однак, якщо вони спробують підключитися, коли вони повернуться додому, це дозволить їм підключитися добре

Це всі правила брандмауера, які ми збираємося створити зараз, не забудьте перевірити свої правила так само, як ми зробили для Skype.

Експорт політики

Щоб експортувати політику, у лівій частині панелі клацніть на корені дерева, на якому написано брандмауер Windows з додатковою безпекою. Потім натисніть кнопку Дія та виберіть пункт Експортувати політику з меню.

Ви повинні зберегти це в мережевому ресурсі або навіть до USB, якщо у вас є фізичний доступ до вашого сервера. Ми підемо з часткою мережі.

Примітка: Будьте обережні з вірусами при використанні USB, останнє, що потрібно зробити, це заразити сервер вірусом

Імпорт політики в групову політику

Щоб імпортувати політику брандмауера, потрібно відкрити існуючий GPO або створити новий GPO і зв'язати його з підрозділом, який містить облікові записи комп'ютера. У нас є GPO під назвою Firewall Policy, який пов'язаний з OU під назвою Geek Computers, цей OU містить всі наші комп'ютери. Ми просто продовжуватимемо використовувати цю політику.

Тепер перейдіть до:

Відкрити політику конфігурації комп'ютера Налаштування Windows Налаштування безпеки Налаштування брандмауера Windows з розширеною безпекою

Клацніть на брандмауері Windows з додатковою безпекою, а потім клацніть пункт "Політика дій та імпорту"

Вам буде повідомлено, що якщо ви імпортуєте політику, вона перезапише всі існуючі налаштування, натисніть кнопку "Так", щоб продовжити, а потім перегляньте політику, яку ви експортували в попередньому розділі цієї статті. Після того, як політика закінчить імпортування, ви отримаєте сповіщення.

Якщо ви подивитеся на наші правила, ви побачите, що створені мною правила Skype все ще існують.

Тестування

Примітка: Ви не повинні робити жодного тестування, перш ніж завершити наступний розділ статті. Якщо це так, будь-які правила, налаштовані локально, будуть дотримані. Єдина причина, через яку я тепер тестувала зараз, полягала в тому, щоб вказати на кілька речей.

Щоб перевірити, чи були розгорнуті правила брандмауера для клієнтів, потрібно перейти на клієнтську машину і знову відкрити параметри брандмауера Windows. Як ви можете бачити, має бути повідомлення про те, що деякі правила брандмауера керуються системним адміністратором.

Натисніть посилання Дозволити програмі або функції за допомогою посилання Брандмауер Windows на лівій стороні.

Як ви вже маєте бачити, ми застосовуємо правила, застосовані груповою політикою, а також правила, створені локально.

Що відбувається тут і як я можу це виправити?

За замовчуванням злиття правил увімкнено між політиками локальних брандмауерів на комп'ютерах Windows 7 і політикою брандмауера, визначеною в групових політиках, націлених на ці комп'ютери. Це означає, що місцеві адміністратори можуть створювати власні правила брандмауера, і ці правила будуть об'єднані з правилами, отриманими через групову політику. Щоб виправити це, клацніть правою кнопкою миші на брандмауері Windows з додатковою безпекою та виберіть властивості з контекстного меню. Коли відкриється діалогове вікно, натисніть кнопку Настроїти в розділі налаштувань.

Змініть параметр "Застосувати правила локальних брандмауерів" з "Не налаштовано" на "Ні".

Після натискання кнопки ОК перейдіть до приватних і загальнодоступних профілів і зробіть те ж саме для обох.

Це все, що є для нього, хлопці, ідіть, будьте задоволені брандмауером.